博主

专辑

- javaweb专辑 2

- 学习笔记zg4 34

- hutool工具包的使用 13

- Vue3+Element Plus 12

- 跟着禹神学Vue3 1

- 学习笔记zg2(SpringBoot版) 10

- 学习笔记zg2-马 0

- LayUI专辑 14

- 学习笔记zg1 9

- java基础 1

第十三节 JWT以及Zuul过滤器的使用

1、Zuul过滤器

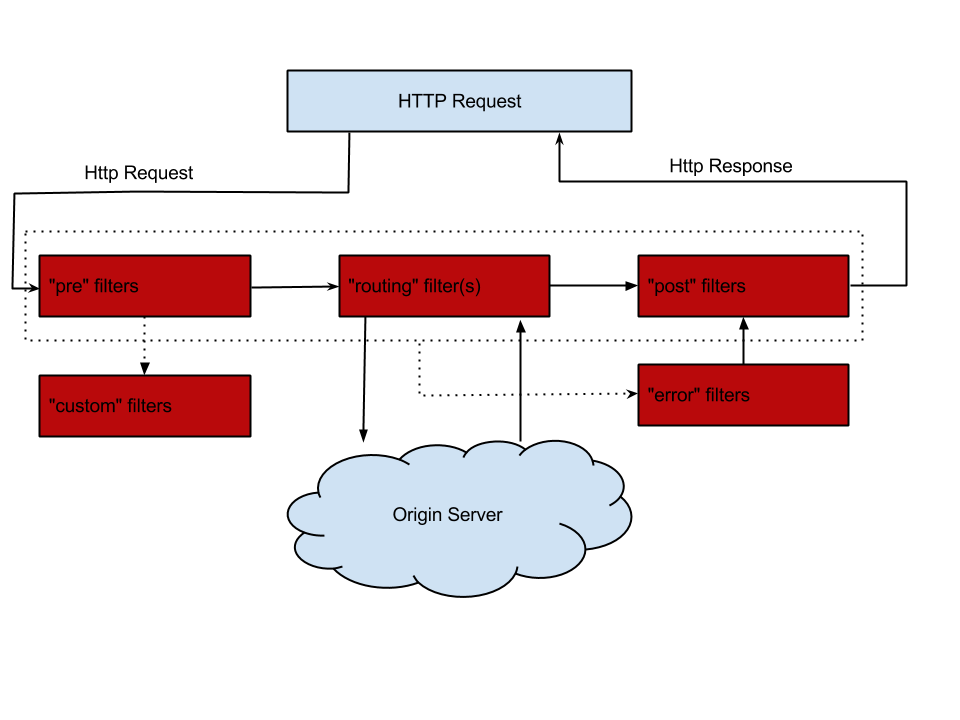

根据Zuul过滤器生命周期,定义了4种标准的过滤器类型,这些过滤器类型对应于请求的典型生命周期。

- pre: 这种过滤器在请求被路由之前调用。可利用这种过滤器实现身份验证、在集群中选择请求的微服务,记录调试信息等。

- routing: 这种过滤器将请求路由到微服务。这种过滤器用于构建发送给微服务的请求,并使用apache httpclient或netflix ribbon请求微服务。

- post: 这种过滤器在路由到微服务以后执行。这种过滤器可用来为响应添加标准的http header、收集统计信息和指标、将响应从微服务发送给客户端等。

- error: 在其他阶段发送错误时执行该过滤器。

除了默认的过滤器类型,zuul还允许创建自定义的过滤器类型。例如,可以定制一种static类型的过滤器,直接在zuul中生成响应,而不将请求转发到后端的微服务。

zuul请求的生命周期如下图,该图详细描述了各种类型的过滤器的执行顺序。

2、创建zuul过滤器

1)、新建过滤器类

package com.mazong.serverblogzuul.filter;

import com.netflix.zuul.ZuulFilter;

import com.netflix.zuul.exception.ZuulException;

import org.springframework.stereotype.Component;

@Component

public class LoginZuulFilter extends ZuulFilter {

/**

* 四种类型:pre,routing,error,post

* pre:主要用在路由映射的阶段是寻找路由映射表的

* routing:具体的路由转发过滤器是在routing路由器,具体的请求转发的时候会调用

* error:一旦前面的过滤器出错了,会调用error过滤器。

* post:当routing,error运行完后才会调用该过滤器,是在最后阶段的

* @return

*/

@Override

public String filterType() {

return "pre";

}

/**

* 自定义过滤器执行的顺序,数值越大越靠后执行,越小就越先执行

* @return

*/

@Override

public int filterOrder() {

return 0;

}

/**

* 控制过滤器生效不生效,可以在里面写一串逻辑来控制

* @return

*/

@Override

public boolean shouldFilter() {

return true;

}

/**

* 执行过滤逻辑

* @return

*/

@Override

public Object run() throws ZuulException {

System.out.println("Zuul 网关过滤器...");

return null;

}

}

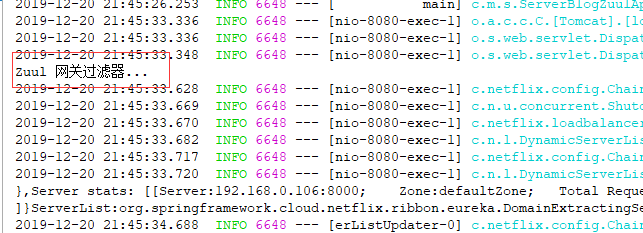

2)、运行效果

3、JWT简介

1)、什么是JWT?

JSON Web Token(JWT)是目前最流行的跨域身份验证解决方案。

随着技术的发展,分布式web应用的普及,通过session管理用户登录状态成本越来越高,因此慢慢发展成为token的方式做登录身份校验,然后通过token去取redis中的缓存的用户信息,随着之后jwt的出现,校验方式更加简单便捷化,无需通过redis缓存,而是直接根据token取出保存的用户信息,以及对token可用性校验,单点登录更为简单。

JWT官网:https://jwt.io/

2)、传统身份验证

(1)用户向服务器发送用户名和密码。

(2)验证服务器后,相关数据(如用户角色,登录时间等)将保存在当前会话中。

(3)服务器向用户返回session_id,session信息都会写入到用户的Cookie。

(4)用户的每个后续请求都将通过在Cookie中取出session_id传给服务器。

(5)服务器收到session_id并对比之前保存的数据,确认用户的身份。

这种模式最大的问题是,没有分布式架构,无法支持横向扩展。如果使用一个服务器,该模式完全没有问题。但是,如果它是服务器群集或面向服务的跨域体系结构的话,则需要一个统一的session数据库库来保存会话数据实现共享,这样负载均衡下的每个服务器才可以正确的验证用户身份。

一种解决方案是听过持久化session数据,写入数据库或文件持久层等。收到请求后,验证服务从持久层请求数据。该解决方案的优点在于架构清晰,而缺点是架构修改比较费劲,整个服务的验证逻辑层都需要重写,工作量相对较大。而且由于依赖于持久层的数据库或者问题系统,会有单点风险,如果持久层失败,整个认证体系都会挂掉。

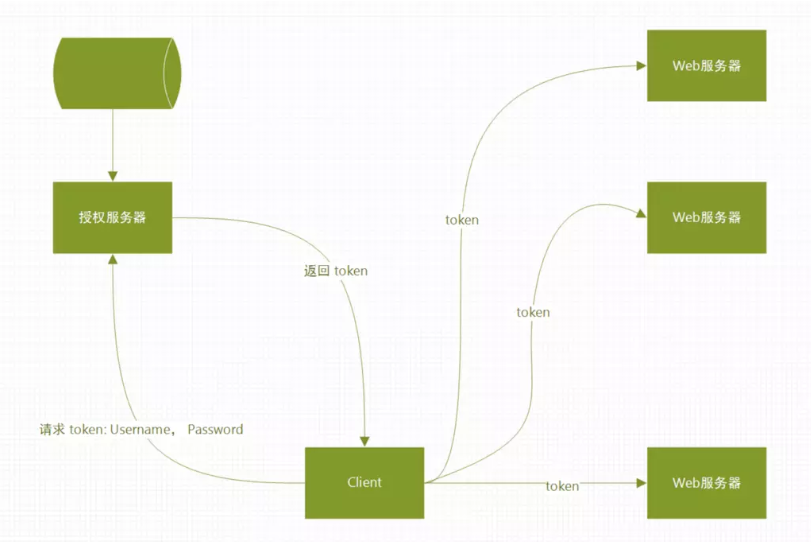

3)、JWT身份验证流程

4)、JWT的原则

JWT的原则是在服务器身份验证之后,将生成一个JSON对象并将其发送回用户,如下所示。

{

"UserName": "Chongchong",

"Role": "Admin",

"Expire": "2018-08-08 20:15:56"

}

之后,当用户与服务器通信时,客户在请求中发回JSON对象。服务器仅依赖于这个JSON对象来标识用户。为了防止用户篡改数据,服务器将在生成对象时添加签名。服务器不保存任何会话数据,即服务器变为无状态,使其更容易扩展。

5)、JWT的数据结构

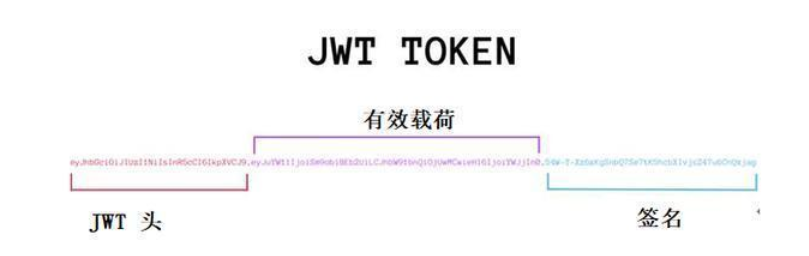

典型的,一个JWT看起来如下图。

改对象为一个很长的字符串,字符之间通过“.”分隔符分为三个子串。注意JWT对象为一个长字串,各字串之间也没有换行符,此处为了演示需要,我们特意分行并用不同颜色表示了。每一个子串表示了一个功能块,总共有以下三个部分:JWT头、有效载荷、签名。

(1)JWT头部

JWT头部分是一个描述JWT元数据的JSON对象,通常如下所示。

{

"alg": "HS256",

"typ": "JWT"

}

在上面的代码中,alg属性表示签名使用的算法,默认为HMAC SHA256(写为HS256);typ属性表示令牌的类型,JWT令牌统一写为JWT。

最后,使用Base64 URL算法将上述JSON对象转换为字符串保存。

(2)有效载荷

有效载荷部分,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。 JWT指定七个默认字段供选择。

- iss:发行人

- exp:到期时间

- sub:主题

- aud:用户

- nbf:在此之前不可用

- iat:发布时间

- jti:JWT ID用于标识该JWT

除以上默认字段外,我们还可以自定义私有字段,如下例:

{

"sub": "1234567890",

"name": "chongchong",

"admin": true

}

请注意:默认情况下JWT是未加密的,任何人都可以解读其内容,因此不要构建隐私信息字段,存放保密信息,以防止信息泄露。

有效载荷的JSON对象也使用Base64 URL算法转换为字符串保存。

(3)签名哈希

签名哈希部分是对上面两部分数据签名,通过指定的算法生成哈希,以确保数据不会被篡改。

首先,需要指定一个密码(secret)。该密码仅仅为保存在服务器中,并且不能向用户公开。

然后,使用标头中指定的签名算法(默认情况下为HMAC SHA256)根据以下公式生成签名。

HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload), secret)

在计算出签名哈希后,JWT头,有效载荷和签名哈希的三个部分组合成一个字符串,每个部分用“.”分隔,就构成整个JWT对象。

base64UrlEncode(header) . base64UrlEncode(payload) . 签名哈希

(4)涉及的算法

Base64URL:如前所述,JWT头和有效载荷序列化的算法都用到了Base64URL。该算法和常见Base64算法类似,稍有差别。作为令牌的JWT可以放在URL中(例如api.example/?token=xxx)。 Base64中用的三个字符是“+”,“/”和“=”,由于在URL中有特殊含义,因此Base64URL中对他们做了替换:“=”去掉,“+”用“-”替换,“/”用"_"替换,这就是Base64URL算法。

HMACSHA256:HMAC运算利用hash算法,以一个消息M和一个密钥K作为输入,生成一个定长的消息摘要作为输出。HMAC算法利用已有的Hash函数,关键问题是如何使用密钥。 HMAC的密钥长度可以是任意大小,如果小于n(hash输出值的大小),那么将会消弱算法安全的强度。建议使用长度大于n的密钥,但是采用长度大的密钥并不意味着增强了函数的安全性。密钥应该是随机选取的,可以采用一种强伪随机发生器,并且密钥需要周期性更新,这样可以减少散列函数弱密钥的危险性以及已经暴露密钥所带来的破坏 。

6)、JWT的用法

客户端接收服务器返回的JWT,将其存储在Cookie或localStorage中。 此后,客户端将在与服务器交互中都会带JWT。如果将它存储在Cookie中,就可以自动发送,但是不会跨域,因此一般是将它放入HTTP请求的Header Authorization字段中。 Authorization: Bearer 当跨域时,也可以将JWT被放置于POST请求的数据主体中。

7)、JWT问题和趋势

(1)JWT默认不加密,但可以加密。生成原始令牌后,可以使用改令牌再次对其进行加密。

(2)当JWT未加密方法是,一些私密数据无法通过JWT传输。

(3)JWT不仅可用于认证,还可用于信息交换。善用JWT有助于减少服务器请求数据库的次数。

(4)JWT的最大缺点是服务器不保存会话状态,所以在使用期间不可能取消令牌或更改令牌的权限。也就是说,一旦JWT签发,在有效期内将会一直有效。

(5)JWT本身包含认证信息,因此一旦信息泄露,任何人都可以获得令牌的所有权限。为了减少盗用,JWT的有效期不宜设置太长。对于某些重要操作,用户在使用时应该每次都进行进行身份验证。

(6)为了减少盗用和窃取,JWT不建议使用HTTP协议来传输代码,而是使用加密的HTTPS协议进行传输。